AIスタートアップDeepSeekからの大規模なデータリークは、急速に進化するAI業界における機密性の高いユーザーデータのセキュリティに関するアラームを提起しました。

Wizのサイバーセキュリティ研究者最近発見されました中国のAIスタートアップであるDeepseekでの主要なセキュリティが失効します。 DeepSeek-R1 AIモデルで知られる同社は、Clickhouseデータベースを公開していました。これは、深刻な結果をもたらした監視です。

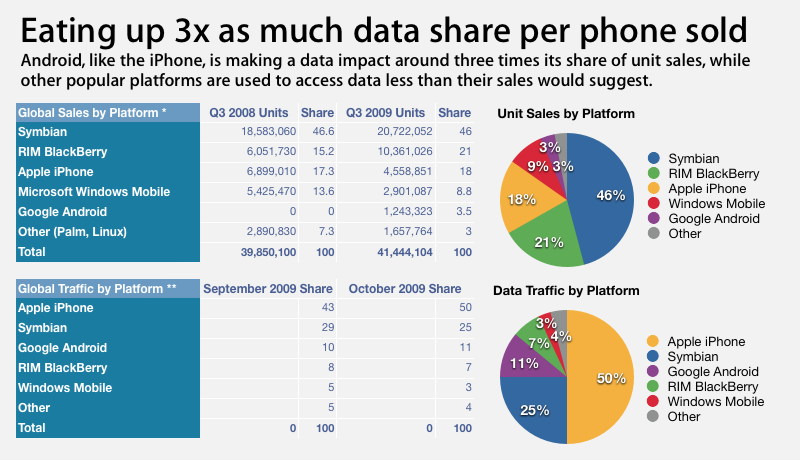

チャット履歴、シークレットキー、バックエンドの詳細を含む100万件以上のログエントリは、露出したデータベースで保護されていないままでした。さらに悪いことに、データベースは認証なしで完全な管理制御を許可し、潜在的な攻撃者の金鉱山になりました。

公開されたデータには、APIの秘密、内部ログ、さらには平文チャットメッセージさえ含まれており、DeepSeekとそのユーザーの両方に深刻なリスクをもたらしました。 Wizの研究者は、この問題をDeepSeekに責任を持って明らかにしました。

違反がどのように発見されたか

Wizの研究チームは、Deepseekの外部セキュリティ姿勢を分析しながら問題を特定しました。彼らは当初、Deepseekのインターネットに向かうドメインをマッピングし、いくつかのサブドメインを見つけましたが、ほとんどは無害に見えます。

ただし、より深い分析により、公開されているClickhouseデータベースインスタンスにリンクされた2つの異常なオープンポート(8123と9000)が明らかになりました。これらのインスタンスは完全に保護されていなかったため、誰でも認証なしでデータにアクセスして操作できます。

Clickhouseの組み込みWebインターフェイスを介して基本的なSQLクエリを使用して、Wiz Researchersは、機密情報を含む広範なログを含む「log_stream」という名前のテーブルを見つけました。ログには、タイムスタンプ、内部DeepSeek APIエンドポイントへの参照、およびプレーンテキストチャットメッセージ、および運用メタデータが含まれていました。

リークにはチャットメッセージが含まれていました。画像クレジット:Wiz Research

このような無制限のアクセスにより、攻撃者はパスワード、ローカルファイル、および独自のデータを抽出できる可能性があります。

露出はすぐにパッチを適用しましたが、Deepseekのインフラストラクチャとその急速な成長に結びついたリスクについてのより大きな懸念を引き起こします。

Deepseekのデータリークは、会社にとって極めて重要な瞬間に来ます。そのセキュリティが失効しているにもかかわらず、AIのスタートアップは見てきました劇的な上昇、米国のトッピングApp Storeそして世界中の他の多く。

同社の急速な成功は、OpenaiのChatGPTのような西洋の競合他社のコストのほんの一部で高品質のAI応答を提供する能力に起因しています。ただし、この成長を可能にした非常にインフラストラクチャ(軽量で費用対効果の高いモデル)も、セキュリティの脆弱性に貢献しているようです。

Huaweiのような中国のハイテク企業を制限する米国政府の歴史を考えるととテルトック、DeepSeekは、データセキュリティに関する懸念が持続する場合、規制上のハードルに直面する可能性があります。