Apple は法執行機関に iPhone やその他のデバイスのロックを解除することはありませんが、召喚状を受け取った場合、ユーザーに関する重要なデータを提供することは可能ですし、提供するつもりです。 Apple があなたのデバイスからアクセスできるものとアクセスできないものは次のとおりです。

りんごは、ユーザーに関する情報を誰にも気軽に引き渡すつもりはありません。ただし、法執行機関が法的令状を持っている場合、または企業が次のような事件の後支援を求められた場合は、サンバーナーディーノ銃乱射事件, Apple がデータを提供しています。この場合、データは当局にとって一見十分ではないようですが、それでも Apple が提供できるデータは正真正銘、絶対的な最大のものです。

世界中の政府のように、iOS や macOS にバックドアを導入する必要はありません定期的にリクエストする, Apple が保存するユーザーに関するデータは、技術的な制限により、実際に保存できる量よりも少なくなります。これらは Apple 自体が設けた制限ですが、国民のプライバシーを保護するためにそうしているのです。

犯罪者のデータへのアクセスを許可するためにバックドアを偽造してプライバシーを破壊することは、すべての人のプライバシーを破壊することになります。擁護者らは、このバックドアは安全に保たれる可能性があると主張しているが、NSA が独自の侵入ツールを安全に保つことができないのであれば、これはもっともらしい主張のように思えます。したがって、少なくとも当面は、そしてアップルの常識的な主張にもかかわらず、ウィリアム・バー米国司法長官は続投する可能性が高いようだアップルを押すなぜなら、彼が知っているものは彼に与えることができないからです。

もしあなたのマックまたはiPhone警察または連邦当局によって撮影された場合、これはそのデバイスまたは Apple から入手できるものです。

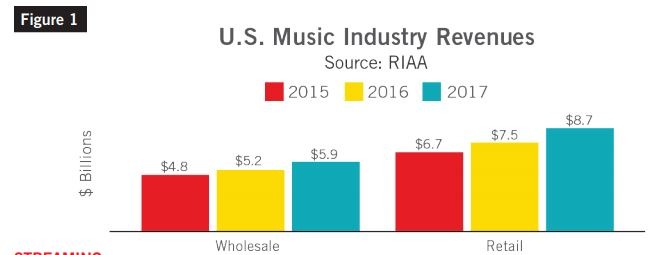

Apple は当局にあなたの個人情報の詳細を提供できます。iCloudアカウントを削除し、そこにあるデータにアクセスできますが、そのデータは暗号化されている可能性があります。 Apple は、どのデータが iCloud に保存され、どのデータが暗号化されているかのリストを公開しています。

Apple が持っているものの多くは暗号化されています。たとえば、Safari のブックマーク、メモ、写真、リマインダーなどと同様に、カレンダーや連絡先の詳細も暗号化されます。何が暗号化されていないのかを言うのは簡単です。

Cellebrite の Universal Forensic Extraction Device、接続されたスマートフォンからデータを取得するために使用されるツール

健康データから写真、連絡先まであらゆるもののうち、暗号化されていないデータはメールとテキスト メッセージだけです。これは iMessage と同じではありません。Apple は、iMessage が転送中 (送信または受信) と、Apple のサーバー上にあるときの両方で暗号化します。

メールは転送中は暗号化されますが、保存中は暗号化されません。 「業界の標準慣行と一致している」アップルは言う, 「iCloud は、IMAP メールサーバーに保存されているデータを暗号化しません。」ただし、暗号化メールを使用するオプションもあります。

Apple は、データの大部分の復号化キーを持っているため、iCloud 上のデータを正当な当局に物理的に渡すことができますが、iMessage を渡すということは、暗号化された iMessage を渡すことを意味します。 Apple が政府のために暗号を解読できるわけではない。

少なくともAppleはそう言っている。によるとデータフォレンジック企業 ElcomSoft, iCloudバックアップはユーザーが期待しているよりも「本質的に安全性がはるかに低い」。

「iCloudバックアップを有効にしている場合、iMessageの暗号化キーはバックアップに保存される」と同社はブログで述べている。

「「iCloudのメッセージ」オプションが有効になっている場合、メッセージ自体はiCloudバックアップに含まれません。」と続きます。 「ただし、暗号化キーは(iCloudバックアップの残りの部分と同様に)Appleによって含まれてアクセスできるため、法執行機関が利用できるようになります。」

Apple は、このことをサポートドキュメントで確認しているようです。Apple プラットフォームのセキュリティ。

「ユーザーがiCloudバックアップを有効にしている場合、iCloudコンテナ内のメッセージに使用されるCloudKitサービスキーがiCloudにバックアップされ、ユーザーがiCloudキーチェーンや信頼できるデバイスにアクセスできなくなった場合でもメッセージを復元できるようになります。」と書かれています。 。

この iCloud バックアップ機能をオフにすると、「今後のメッセージを保護するために」デバイス上で新しい暗号化キーが生成されます。これは Apple によって保存されるものではありません。

iPhone本体から

デバイスが最新の iPhone の場合、理論上はそこから何もアクセスできません。パスコードを持っているか、容疑者がデバイスのロックを解除しない限り、法執行機関も Apple もデバイスから何も取得できません。

ただし、特にさまざまな iPhone をクラックするために Cellebrite のソフトウェアと技術を使用した場合には明らかな例外があります。ただし、この最新の例は、WhatsApp データの抽出でした。レフ・パルナスの電話— そしてそれは彼の許可と、どうやら援助を得て行われたようです。

米国当局は、GrayKey と呼ばれる法医学ツールも使用しています。どのiPhoneでもクラックできると報告されている。ただし、これはユーザーの 6 桁のパスコードを推測することによって行われます。

さらに、数値パスコードまたは次のような生体認証パスコードが必要です。タッチIDまたは顔認証デバイスのロックを解除します。

Appleは以前にもこの問題を経験している

法執行機関からの現在の要請は新しいものではありません。これまでの対応として、アップルは当局がどのようなデータを提供できるかを要請するための迅速な方法を含む措置を講じた。そしてアップルはまた、公開された詳細少なくとも米国内では、そのデータがどのようなものであるかがわかります。

iCloud データと同様に、適切な法的裏付けを持つ当局は、名前や住所などの登録情報など、ユーザーの Apple サービスとのやり取りの詳細を入手する可能性があります。

Appleの法執行ガイドラインには、「Appleはこの情報を検証していないため、正確ではない可能性がある」と書かれている。

Apple ID および/またはデバイスの詳細に関する正しい情報が提供された場合、Apple は iTunes サブスクリプション情報を提供する場合があります。 Apple は、小売店やオンライン Apple Store などでの取引の詳細を提供することもできます。

Apple はまた、裁判所命令が提出された場合には、日付/時刻スタンプと送受信電子メール アドレスを含むメール ログも提供します。この場合、データは Apple によって最大 30 日間のみ保管されます。

デバイスが鍵

Appleは、米国検事のウィリアム・バー氏が「何も提案しなかった」と主張するのは間違っていると述べた。実質的な援助実際に iCloud データを引き渡したので、Apple の立場は真実であると思われます。

ただし、Apple でさえユーザーのデバイスのロックを解除できないことは依然として変わりません。そのため、そこに保存され、iCloud Drive にバックアップされていないデータは Apple の手の届かないところにあります。

ダウンロードして AppleInsider の最新情報を入手してください。AppleInsiderアプリiOSの場合、およびYouTube でフォローしてください、ツイッター@appleinsiderそしてフェイスブックライブの最新報道に。公式サイトもチェックしてみてくださいインスタグラム独占写真専用アカウント。